Guide ultime DMARC 2025 :

de la théorie à la mise en production

Sommaire

-

Introduction : l’ère de la confiance by design

-

Pourquoi DMARC est devenu indispensable

-

Les bases techniques : SPF, DKIM & Alignement

-

Préparer votre environnement avant de publier DMARC

-

Implémenter DMARC pas à pas

-

Lire et interpréter les rapports RUA/RUF

-

Passer de p=none à p=quarantine/reject sans douleur

-

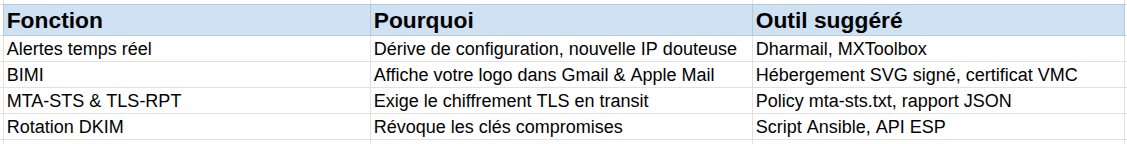

Surveillance continue & optimisation

-

Cas d’usage et retours d’expérience

-

Checklist finale & ressources

1. Introduction : l’ère de la confiance by design

Le courrier électronique fête ses 40 ans, mais il reste le canal préféré des attaquants : 91 % des cyber‑incidents débutent par un e‑mail de phishing. Les spécifications DMARC (Domain‑based Message Authentication, Reporting & Conformance) sont notre meilleur rempart : elles permettent de lier cryptographiquement un e‑mail à un domaine légitime et d’instruire les serveurs du monde entier sur la conduite à tenir lorsqu’un message échoue aux contrôles. Ce guide condense dix ans de bonnes pratiques terrain pour que vous puissiez, vous aussi, bâtir une stratégie e‑mail “zero spoofing”.

2. Pourquoi DMARC est devenu indispensable

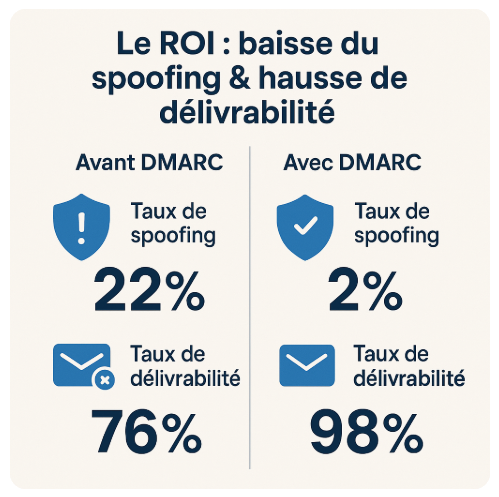

Réduction du phishing et de l’usurpation : Google constate 75 % d’attaques en moins sur les domaines protégés.

Amélioration de la délivrabilité : un domaine aligné p=reject gagne en moyenne 10‑15 points d’inbox rate.

Signal fort RGPD & NIS2 : plusieurs régulateurs (ANSSI, NCSC) recommandent DMARC comme mesure d’hygiène de base.

Effet de marque : combiné à BIMI, votre logo apparaît dans l’inbox Gmail/Apple, augmentant le taux d’ouverture.

3. Les bases techniques : SPF, DKIM & Alignement

SPF (Sender Policy Framework)

Déclare les adresses IP autorisées à envoyer depuis @votre‑domaine.com. Limites : lookup ≤ 10, incompatibilité avec le forward.

DKIM (DomainKeys Identified Mail)

Signature cryptographique insérée dans l’en‑tête DKIM‑Signature. Repose sur un couple clé privée/publique stocké dans le DNS.

Alignement DMARC

DMARC considère qu’un e‑mail est authentique si SPF ou DKIM passe et si le domaine d’authentification s’aligne sur le domaine From. Deux modes :

relaxed (sous‑domaines acceptés)

strict (doit être identique caractère pour caractère)

4. Préparer votre environnement avant de publier DMARC

- Inventorier vos domaines et sous‑domaines : n’oubliez pas les alias, les ccTLD (.fr, .net), les domaines parking.

- Cartographier vos sources d’envoi : CRM, ERP, SaaS marketing, serveurs internes.

- Simplifier votre SPF : max 10 lookups, favorisez ip4:/ip6: plutôt que include: récursifs.

- Générer/renouveler vos clés DKIM : RSA 1024 mini, 2048 recommandé.

- Mettre à jour les enregistrements hébergés (Office 365, Google Workspace, SendGrid, etc.).

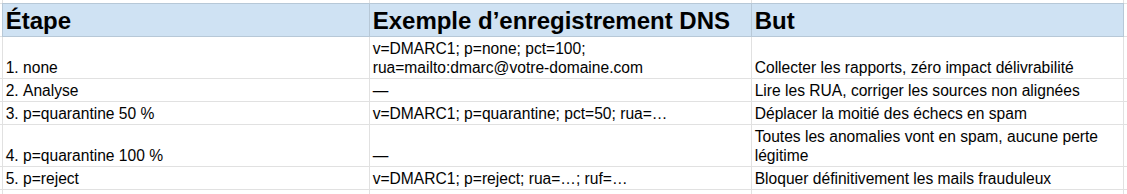

5. Implémenter DMARC pas à pas

6. Lire et interpréter les rapports RUA/RUF

Les rapports RUA (agrégés) arrivent en XML. Colonne clés :

- source_ip : IP d’envoi

- count : nombre de messages

- spf_aligned / dkim_aligned : pass|fail|neutral

- policy_evaluated : none|quarantine|reject

Outils de parsing recommandés : Dharmail, Postmark Digests, dmarcian. Les RUF (forensic) sont plus rares ; mettez‑les vers une boîte dédiée pour éviter la saturation.

Méthodologie d’analyse

- Classer par volume décroissant.

- Whitelister les sources légitimes → corriger SPF/DKIM.

- Surveiller les IP inconnues : souvent indicateurs de compromission.

7. Passer de p=none à p=quarantine/reject sans douleur

Planifiez sur 60‑90 jours pour les grandes organisations.

Utilisez pct= pour tester votre politique à petite dose.

Communiquez en interne (marketing, IT, support) avant chaque changement pour éviter la panique si des mails tombent en spam.

Gardez une fenêtre de rollback (TTL = 1h) au début.

8. Surveillance continue & optimisation

9. Cas d’usage et retours d’expérience

SaaS B2B international

Problème : 12 sous‑domaines marketing, 7 fournisseurs d’envoi → 22 % de mails spoofés.

Solution : inventaire + table de mapping, p=none → p=reject en 10 semaines.

Résultat : tickets “phishing” ‑92 %, taux d’ouverture +17 %.

Banque régionale (NIS2)

Problème : Exigence réglementaire d’implémenter DMARC avant fin 2024.

Solution : pilote sur domaine de test, formation interne, validation par audit externe.

Résultat : conformité NIS2 validée; BIMI déployé → +9 % de clics sur newsletters.

ONG mondiale

Problème : Spoofing ciblant les donateurs, image de marque fragilisée.

Solution : DMARC + ARC pour les listes de diffusion, centralisation des RUA.

Résultat : Aucune usurpation détectée depuis 18 mois, gain de dons +12 %.

10. Checklist finale & ressources

- RFC 7489 – La spécification officielle DMARC

- ANSSI – Recommandations de configuration DMARC/SPF/DKIM

- BIMI Group – Standard d’affichage de logo en inbox

- Dharmail Blog – Guides et scripts open source