Comprendre DKIM

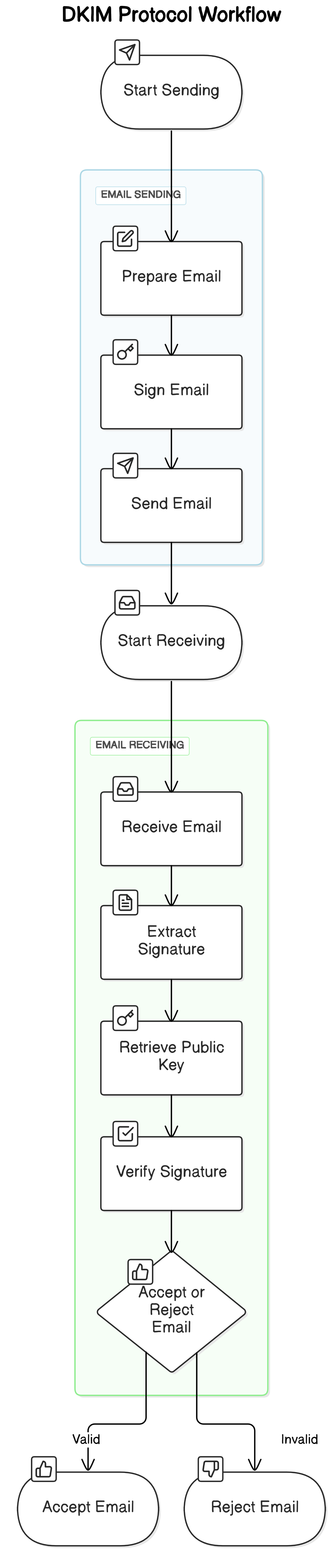

Le DKIM est un protocole d'authentification des emails conçu pour vérifier que le contenu d’un email n’a pas été altéré pendant son envoi et qu’il provient bien d’un domaine autorisé. Il repose sur l’utilisation de signatures numériques basées sur la cryptographie asymétrique. Voici une description détaillée de son fonctionnement :

1. Qu’est-ce que DKIM ?

DKIM permet au propriétaire d’un domaine d’ajouter une signature numérique dans les en-têtes des emails qu’il envoie. Cette signature peut être vérifiée par le destinataire pour s’assurer de l’intégrité du message et de l’authenticité de l’expéditeur.

2. Fonctionnement de DKIM

a) Création d’une clé publique et privée

Le domaine configure une paire de clés cryptographiques (clé publique et clé privée).

La clé privée est utilisée par le serveur d’envoi pour signer les emails.

La clé publique est publiée dans les enregistrements DNS du domaine.

b) Ajout d’une signature numérique

Lorsqu’un email est envoyé, le serveur d’envoi utilise la clé privée pour générer une signature numérique.

Cette signature est placée dans un en-tête spécial de l’email (exemple : DKIM-Signature).

La signature est basée sur des parties spécifiques du message, comme les en-têtes ou le corps, pour garantir l’intégrité des données.

c) Validation par le serveur de réception

Le serveur de réception interroge les DNS du domaine expéditeur pour récupérer la clé publique DKIM.

Il utilise cette clé pour vérifier la signature numérique de l’email.

Si la signature est valide :

Le message n’a pas été modifié.

Le message provient d’un serveur autorisé par le domaine.

Si la signature est invalide ou absente :

Le message peut être rejeté, marqué comme spam ou traité avec suspicion.

3. Exemple d’enregistrement DKIM

Un enregistrement DKIM typique dans les DNS ressemble à ceci :

default._domainkey.example.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBg..."

v=DKIM1 : Version de DKIM.

k=rsa : Algorithme de cryptage (RSA ici).

p=MIIBIjANBg... : Clé publique utilisée pour la validation.

4. Avantages de DKIM

Intégrité des emails : DKIM garantit que le contenu de l’email n’a pas été altéré.

Authentification de domaine : Les emails sont confirmés comme venant d’un domaine autorisé.

Meilleure délivrabilité : Les emails signés DKIM ont moins de chances d’être marqués comme spam.

Protection contre le phishing : DKIM complique les tentatives d’usurpation d’identité.

5. Limitations de DKIM

Complexité technique : La configuration initiale nécessite une bonne compréhension des DNS et de la cryptographie.

Non protection contre le spoofing des adresses "From" : DKIM ne vérifie pas directement l’adresse affichée dans le champ "De" (From). Il doit être combiné avec SPF et DMARC.

Impact des modifications en transit : Les signatures DKIM peuvent être invalidées si un message est modifié par un serveur intermédiaire (comme un logiciel de gestion d’emails).

6. En complément : DKIM, SPF et DMARC

DKIM fonctionne efficacement lorsqu’il est associé à :

SPF : Vérifie les serveurs autorisés à envoyer des emails.

DMARC : Définit des règles pour gérer les échecs de SPF et DKIM.

En résumé, DKIM renforce la sécurité des emails en utilisant des signatures numériques pour assurer l’authenticité et l’intégrité des messages. Il joue un rôle essentiel dans la lutte contre les fraudes par email.